8 opdrachten voor een veilige ICT werkplek

Over dat we letterlijk continu verbonden zijn met het internet denken we niet eens meer na. Maar met diezelfde nonchalance loop je dagelijks behoorlijk veel gevaar. De kans dat je een mis-klik doet op een onbetrouwbare link in je e-mail is groot.

Deze tips of opdrachten zijn eenvoudig door te voeren en zouden onderdeel van je bedrijfscultuur moeten zijn. Sommige zaken liggen zo voor de hand dat je je afvraagt waarom het zo vaak toch mis gaat.

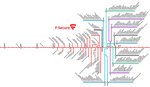

Veiligheidslekken in software en hardware blijven bestaan, daar kun je weinig tot niets tegen doen. Dat brengt de snelle ontwikkeling van nieuwe software en hardware met zich mee. De technieken worden steeds complexer, omdat wij steeds meer van een programma of product verwachten en dat brengt met zich mee dat een lek vaak pas zichtbaar wordt als iemand het misbruikt. En dat het soms flink mis kan gaan bewijst een uitbraak als WannaCry.

Klik op de afbeelding voor een overzicht van F-secure om je een beeld te geven van alle cryptolockers tot begin 2017.

Daarom kan deze lijst jou bij de les houden, zodat jij je niet laat misleiden door foute e-mails of het installeren van gevaarlijke software.

-

Zorg voor een dichtgetimmerd netwerk

Dit geldt net zo goed voor je thuisnetwerk. Alle apparaten in het netwerk moeten altijd up-to-date zijn. Je kunt hardware die niet meer door de fabrikant ondersteunt wordt beter verwijderen en niet meer gebruiken.

Alle software en drivers moeten zodra er nieuwe versies zijn bijgewerkt worden. Zorg dat er goede controleprogramma's op je netwerk draaien die verdachte zaken meteen melden en vastleggen in een logboek.

Zorg dat je router altijd van de nieuwste firmware voorzien wordt en optimaal geconfigureerd is. Het loont om deze elke 3 jaar te vervangen, het is namelijk je eerste en laatste schakel tussen je interne netwerk en het internet. Vervang hem in elk geval als hij niet meer door de fabrikant geüpdatet wordt.

Zorg dus eerst dat je eigen netwerk zaken in orde zijn voordat je verantwoordelijkheid van je medewerkers gaat vragen.

-

Zorg voor betrouwbare back-ups

Het hart van een onderneming is een betrouwbaar back-up systeem dat doorlopend getest wordt. Afhankelijk van de hoeveelheid data die verwerkt wordt dient er dagelijks of wekelijks getest te worden of de back-ups gelukt zijn. Als je back-ups niet test heb je schijnveiligheid.

Maak meervoudige back-ups op verschillende apparaten en locaties (cloud) en afhankelijk van de mate waarin data wordt toegevoegd ook meerdere malen per dag tot bijvoorbeeld elk uur.

-

Geef veiligheidsinstructies per type medewerker

Gebruikers vormen het grootste risico. Zorg daarom voor een opleiding die aansluit op het gebruik binnen het netwerk door de betreffende persoon. Het aanleren om bewust om te gaan met computers, printers, andere randapparaten, e-mail het internet en dergelijke is de eerste stap die meteen de meeste ellende voorkomt. De meeste malware en cryptolocker aanvallen ontstaan door handelingen van gebruikers.

Gebruikers vormen het grootste risico. Zorg daarom voor een opleiding die aansluit op het gebruik binnen het netwerk door de betreffende persoon. Het aanleren om bewust om te gaan met computers, printers, andere randapparaten, e-mail het internet en dergelijke is de eerste stap die meteen de meeste ellende voorkomt. De meeste malware en cryptolocker aanvallen ontstaan door handelingen van gebruikers.

Herhaal de opleiding elk jaar het is inmiddels net zo belangrijk als BHV.

-

Herken verdachte zaken

Ken je netwerk, je pc en je bestanden. De eerder genoemde opleiding draagt er aan bij dat je verdachte zaken ook weet te herkennen. Zodra je iets verdachts ziet of merkt sla je groot alarm. Leg meteen vast wat je ziet of gemerkt hebt en ook hoe laat. Zo kan adequaat ingegrepen worden bij besmetting. Loos alarm is niet erg als het niet te vaak gebeurt. Dat houd iedereen scherp.

-

Schriftelijk vastgelegd ICT beleid

Leg duidelijk vast en laat medewerkers er voor tekenen dat ze zich aan de richtlijnen voor het ICT gebruik houden. Ook dat is een onderdeel van de bewustwording.

Zorg bijvoorbeeld voor een gescheiden wifi netwerk zodat onveilige apparaten (bijvoorbeeld smartphones en laptops van bezoekers) met een apart (wifi) netwerk verbinding maken dat geheel niet in verbinding kan komen met het productienetwerk.

Maar stel ook richtlijnen op voor het downloaden van bestanden, het openen van bijlagen en het installeren van programma's (als je dat al toelaat). Ook zaken als wachtwoordbeleid, printen en het mee naar buiten nemen van gevoelige informatie, het gebruik van eigen apparaten en dergelijke moet vastgelegd worden.

-

Maak gebruik van Two-factor Authentication

Als de mogelijkheid bestaat, kies dan altijd voor Two-factor Authentication. Dat werkt volgens het principe "iets dat je weet" (loginnaam en wachtwoord) en "iets dat je hebt" (smartphone, vingerafdruk, irisscan).

Ook al is je inlognaam en wachtwoord door iemand bemachtigd dan kunnen ze daar niets mee zonder de extra optie die nodig is om in te loggen.

-

Beperk internet toegang vanaf het productienetwerk

Dit gaat ver, maar is zeker niet overbodig naargelang de gevoeligheid van de bedrijfsgegevens. Beperk de toegang tot het internet vanaf je productienetwerk. Via een tweede (gasten) netwerk kan alles bereikbaar gehouden worden, maar vanaf je productienetwerk kun je er voor kiezen dat alleen die websites benaderd kunnen worden die voor je werkzaamheden noodzakelijk zijn.

Ook het uploaden van bestanden en installeren van programma's kun je blokkeren, zodat alleen bevoegd personeel dat mag en kan uitvoeren.

-

BYOD beperkingen

Het meenemen van eigen apparaten, zoals smartphones, laptops, usb sticks, loopt sneller uit de hand dan je denkt. Een absoluut verbod op het aansluiten van deze apparaten zou niet gek zijn. Maar als het nodig is ze mee te nemen, dan nooit USB sticks van buiten op het interne netwerk laten aansluiten. Grote bestanden kun je beter via cloudoplossingen laten downloaden. Vaak is de controle door virusscanners dan beter en de kans dat zo'n bestand besmet is zal altijd kleiner zijn dan de kans dat de USB stick besmet is. Maar ook laptops zijn vaak een bron van ellende. Ik kom bijna wekelijks met name laptops tegen die geen enkele vorm van beveiliging hebben.

Het meenemen van eigen apparaten, zoals smartphones, laptops, usb sticks, loopt sneller uit de hand dan je denkt. Een absoluut verbod op het aansluiten van deze apparaten zou niet gek zijn. Maar als het nodig is ze mee te nemen, dan nooit USB sticks van buiten op het interne netwerk laten aansluiten. Grote bestanden kun je beter via cloudoplossingen laten downloaden. Vaak is de controle door virusscanners dan beter en de kans dat zo'n bestand besmet is zal altijd kleiner zijn dan de kans dat de USB stick besmet is. Maar ook laptops zijn vaak een bron van ellende. Ik kom bijna wekelijks met name laptops tegen die geen enkele vorm van beveiliging hebben.

Gouden tip

Mocht je netwerk besmet of gehackt zijn, sluit dan meteen je internetverbinding. Laat je uitleggen hoe dat moet. Dan kan er vanaf dat moment in elk geval geen gevoelige informatie en besmettingsgevaar meer naar buiten. De systeembeheerder kan instructies geven mochten zij er op afstand toch weer bij moeten kunnen.

Dit is niet alles. Maar wel een goede start. Laat je interne netwerk en dan vooral het gebruik in combinatie met het internet eens goed in kaart brengen. Stel vervolgens zo snel mogelijk een beleidsplan op waar iedereen zich aan gaat houden.

Reputatieschade en de financiële schade zijn enorm als jouw bedrijf in het nieuws komt door gegevensdiefstal of besmetting met malware en ransomware. Veel bedrijven kunnen dat financieel niet eens overleven. Maar ook daar zijn crisisplannen voor!

Wil je een (pré)check laten uitvoeren, advies en ondersteuning bij het optellen van het ICT beleid en heb je nog vragen naar aanleiding van dit artikel of andere zaken? Neem dan contact op voor meer informatie over wat ik voor jou kan betekenen.

Bel of app naar 0653352143 of stuur een e-mail aan